Bei Industrieprozessen mit Trockenlebensmitteln oder -futtermitteln kann durch aufgewirbelten Staub schnell eine zündfähige Atmosphäre entstehen. Fatal, denn Staubexplosionen bergen ein enormes Risiko: ungeplante Produktionstopps, Zerstörung von Anlagen und sogar Gefahr für Menschenleben. Die passenden Schutzsysteme ersticken Staubexplosionen effektiv bereits im Keim oder reduzieren ihre Auswirkungen.

Rubrik: Sichere Automation

So gelingt mit einer Trusted Edge-Plattform der Weg in die Industrie 4.0

Die zunehmende Vernetzung in den Fabriken schafft neue Angriffsflächen für Cyber-Kriminelle. Um vor allem ältere Maschinen sicher ins Netzwerk einzubinden, braucht es eine robuste IIoT- und Edge-Computing-Plattform, die Schutz und effiziente Datenkommunikation gewährleistet. Secunet verspricht durch die Nachrüstung mit seiner Trusted-Edge-Plattform zuverlässigen Schutz vor Angriffen.

So lässt sich der Risikofaktor Fernwartung effizient managen

Viele Maschinen sind bereits im IoT vernetzt, was neben erhöhter Produktivität aber auch Sicherheitsrisiken mit sich bringt. Laut dem BSI zählt der Einbruch von Cyberkriminellen über Fernwartungszugänge zu den besonders kritischen und am häufigsten auftretenden Bedrohungen. Welche Eigenschaften müssen robuste Sicherheitslösungen erfüllen, um Betriebsanlagen zuverlässig zu schützen?

So wird eine Warmpressanlage mit Sicherheitstechnik abgesichert

Indikar, ein Unternehmen mit Sitz in Wilkau-Haßlau bei Zwickau, ist auf automobile Sonderlösungen spezialisiert. Im individuellen Karosseriebau sind Kleinserien Alltag, dennoch wird mit einem hohen Automatisierungsgrad gefertigt. Jüngste Anschaffung ist eine Warmpressanlage für Umformteile. Die Anlage wird mit Komponenten von SSP Safety System Products abgesichert.

Wibu-Systems und Flecs Technologies bringen Schwung in die Zukunft industrieller Apps

Eine Frage, die sich Entscheider in den Unternehmen täglich stellen, ist: Make Or Buy? Das trifft sowohl auf Softwareschutz und Lizenzierung als auch auf die Umsetzung eines App-Stores oder Marktplatzes zu. DieFirmen Wibu-Systems und Flecs sind eine Partnerschaft eingegangen, um die Entscheidung für KMUs einfacher zu machen. Das Ergebnis: Eine Kombination aus Marktplatz-Technologie sowie Softwareschutz- und Lizenzierungssystem.

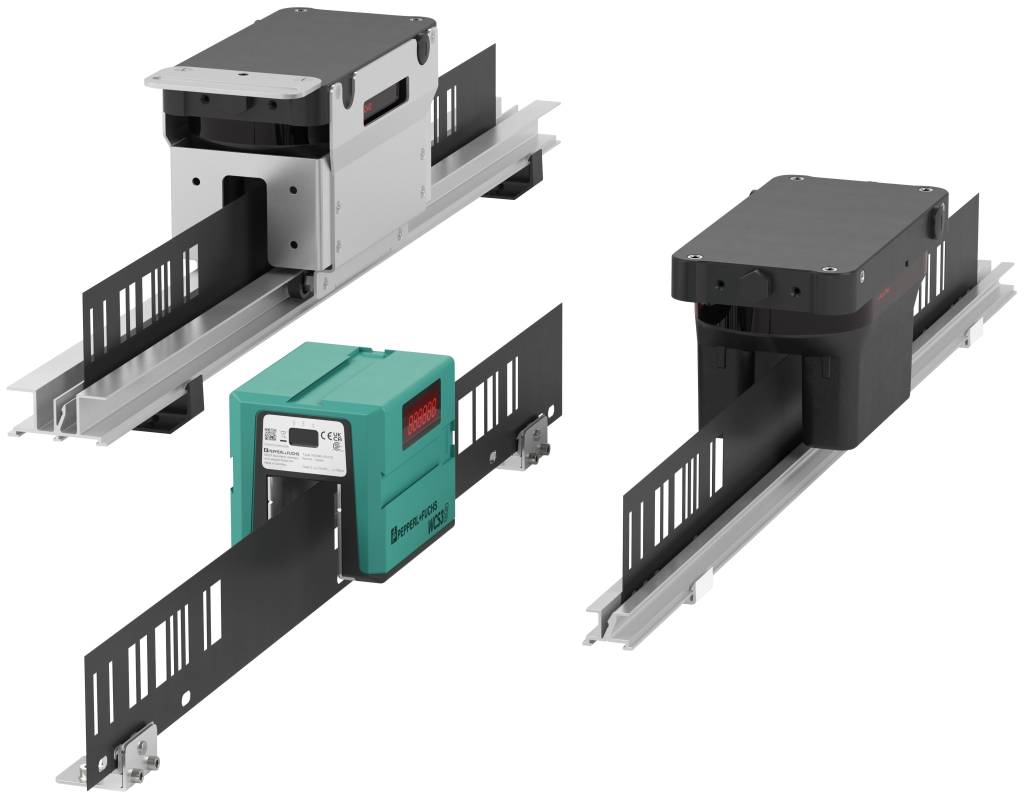

Sicher auf der x-Achse

Mit steigendem Automatisierungsgrad in Produktion und Logistik wächst die Zahl der Anwendungen, in denen eine sichere Absolutposition benötigt wird. Die dafür vorgeschriebene Redundanz mündet oft in hochkomplexer Technik, deren Integration und Betrieb großen Aufwand erfordern. Die Sensoren SafePXV und WCS von Pepperl+Fuchs bieten hier in der Kombination mit der neuen Auswerteeinheit PUS einfachere Lösungen. Mit diesen Geräten lassen sich SIL3 und PLe mit geringem Integrationsaufwand erreichen.

Effiziente Feldkommunikation mit IO-Link Safety

Auf dem Weg zu einer intelligenten und flexiblen Produktion spielt die industrielle Kommunikation eine zentrale Rolle. So muss etwa eine sichere Datenübertragung bis zu jedem Sensor gegeben sein. Mit IO-Link Safety lassen sich nicht nur die Installation und die Inbetriebnahme beschleunigen, sondern auch die Anlagenverfügbarkeit erhöhen. Erste Lösungen sind jetzt auf dem Markt verfügbar.

Uneingeschränkt arbeitsfähig – und sicher!

Schutz ist wichtig – und das nicht nur im persönlichen Alltag, sondern besonders auch in Industriebetrieben. Im Rahmen des Trends zur Automatisierung übernehmen immer mehr Roboter wichtige Aufgaben in der Fertigung. So lassen sich Zeit, Personal und Kosten sparen. Doch gleichzeitig steigen die Anforderungen an trennende Schutzeinrichtungen, denn diese müssen z.B. einer möglichen mechanischen Kollision mit dem Roboterarm und umherfliegenden Teilen standhalten – und dies in einer Zeit, in der Roboter immer größer und leistungsstärker werden. Das Schutzzaunsystem High Resistant von Brühl Safety wurde unter diesen Gesichtspunkten entwickelt.

Cybersecurity beginnt an der Maschine

In der IT und in Rechenzentren ist Cybersecurity schon lange ein Begriff. Durch die immer stärker vernetzten Maschinen und Anlagen wurde es aber auch in der Industrie zu einem wichtigen Thema. Cybersicherheit betrifft aber nicht mehr nur die Maschinenhersteller selbst, sondern die gesamte Lieferkette und den gesamten Lebenszyklus der Maschine, ihrer Software und ihrer Konfiguration – gerade wenn es um die Nutzung von Produktionsdaten in unternehmensübergreifenden Systemen geht.

Roboteranlage mit Wireless Safety ganzheitlich abgesichert

Bei Staehle in Schifferstadt werden schon seit 1956 Aerosol-Dosen für Kunden aus unterschiedlichen Branchen hergestellt. Für einen schnellen und sicheren Palettenwechsel haben die Konstrukteure von SSP Safety System Products gemeinsam mit dem Unternehmen eine clevere Schleusenfunktion entwickelt, die mit Hilfe eines Roboters bedient und von einer Sicherheitssteuerung mit Wireless-Schnittstelle ausgewertet wird. Zudem lieferte SSP ein gesamtheitliches Sicherheitspaket.