Dass industrielle Systeme und Anlagen vor Bedrohungen von außen, vor unberechtigten Zugriffen geschützt werden müssen, zeigen diverse Beispiele von Sicherheitsrisiken aus der Vergangenheit, von denen Stuxnet wohl das prominenteste ist. Allerdings ist es nicht einfach möglich, die bestehenden Sicherheitskonzepte und -strategien der IT-Welt, meist VPN-Lösungen, einfach auf industrielle Anlagennetzwerke (OT) zu übertragen. Denn in der IT-Welt sind stets aktuelle Systeme im Einsatz, die mit Updates auf dem neusten Sicherheits-Stand gehalten werden können. Nicht so in der Industrie. Im industriellen Umfeld sind aufgrund der langen Anlagenlaufzeiten von oft mehreren Jahrzehnten immer noch diverse ältere Steuerungen und Protokolle, die inkompatibel mit modernen Varianten sind, sowie nicht netzwerkfähige ältere Anlagen im Einsatz, die zu vernetzen sind. Deshalb benötigt man idealerweise zwei separate Netzwerke: eines für die IT und eines für die OT, die jeweils entsprechend vor Bedrohungen geschützt sind.

Cyber-Sicherheit für Industrieanlagen

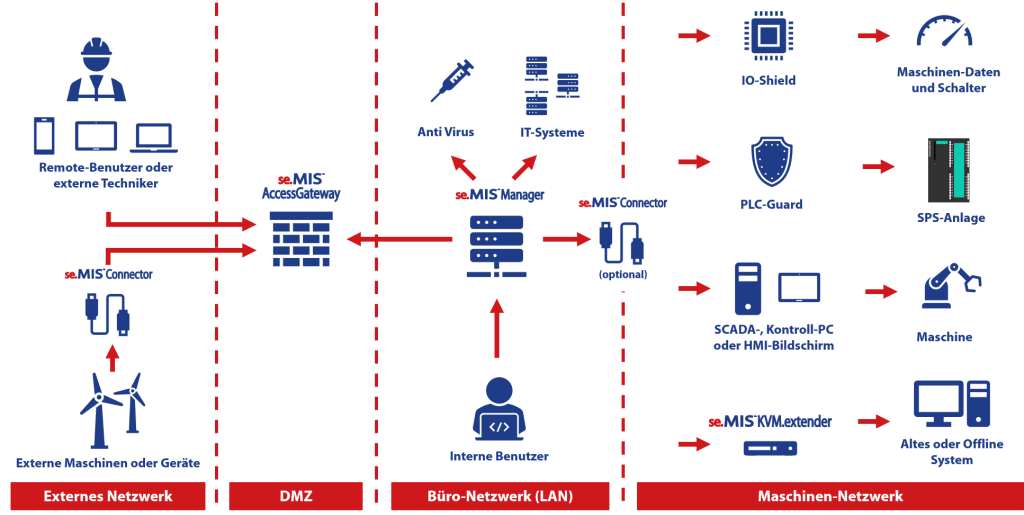

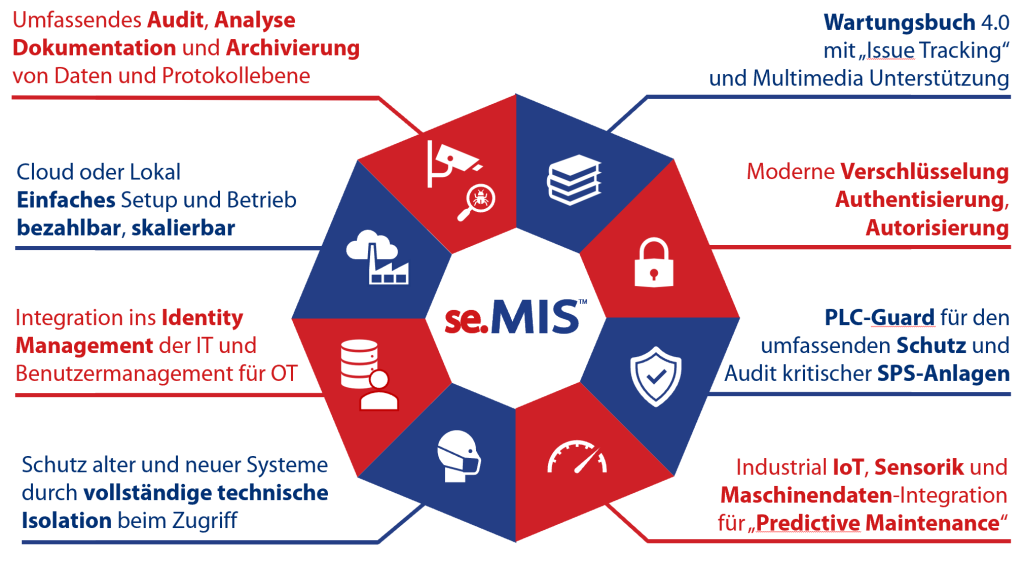

Um die besonderen Probleme einer sicheren Vernetzung und damit dem Fernzugriff auf Anlagen und Systeme in der Industrie zu lösen, wurde mit dem modularen Hard- und Softwaresystem se.Mis ein neuartiger Ansatz gewählt. Ziel dieser modularen Lösung ist es, alle industriellen Systeme und Anlagen auf Basis moderner IT-Sicherheitsstandards zu vernetzen und abzusichern, ohne sie durch zusätzliche Software oder Updates zu verändern. Die Basiskonfiguration besteht aus Access-Gateway, dem Manager und einem entsprechendem Connector. Die jeweils vorhandene Infrastruktur beim Anwender gibt vor, welche Konfiguration des Systems eingesetzt wird. Dazu wird es dann projektbezogen ausgestaltet.

Einfache Installation

Da Anlagenbediener in der Industrie häufig wenig Erfahrung mit IT-Systemen haben, wurde bei der Entwicklung besonderer Wert auf eine einfache Bedienung und Integration gelegt. Die Installation kann vor Ort von jedem Nutzer selbst vorgenommen werden. Umfangreiches Fachwissen ist dafür nicht notwendig. Dies wird durch eine intuitive Administrationsschnittstelle und ausgeklügelte Automatismen im Hintergrund ermöglicht.

Sicherer Zugriff

Der Zugriff von außen aus dem Internet auf ein sensibles Maschinennetzwerk erfolgt über das Access-Gateway se.Mis, ohne dass aus dem internen Netz heraus die Firewall geöffnet werden muss. Das Gateway ist ein statischer Container ohne Schreibzugriff, in dem man sich anmeldet und dort die Anmeldedaten hinterlegt. Es nimmt nur Login-Daten entgegen, andere Eingaben sind unzulässig. Zentrale Komponente ist der se.Mis-Manager, in dem die Benutzerinteraktion stattfindet. Er fragt das Gateway regelmäßig ab, ob Aufträge abzuholen sind. Diese Verbindung wird aus dem internen Netz (LAN) heraus aufgebaut. Wenn ein Auftrag z.B. für eine Fernwartung im Container liegt, wird dieser abgeholt und geprüft, ob die Zugriffsberechtigung vorliegt und weitere Bedingungen erfüllt sind. Somit hat man keine aktive Verbindung nach außen und ist vor unberechtigten Zugriffen geschützt. Des Weiteren organisiert der Manager alle Verbindungen und kümmert sich um die Einbindung von Maschinen und Konnektoren, aber auch um die Einbindung in das IT-Unternehmensnetzwerk. Zudem verantwortet er die Einhaltung von Sicherheitsrichtlinien und administrativen Vorgaben. Er kann in der Cloud oder vollständig auf einem lokalen System außerhalb des isolierten Maschinen-Netzwerks installiert werden und ist im Idealfall das einzige System mit indirektem Zugriff auf das Maschinennetzwerk. Die Gesamtlösung wird als digitaler Container vorinstalliert und vorkonfiguriert, wobei in der Standardkonfiguration bereits eine interne, zuverlässige Datenverwaltung vordefiniert ist.