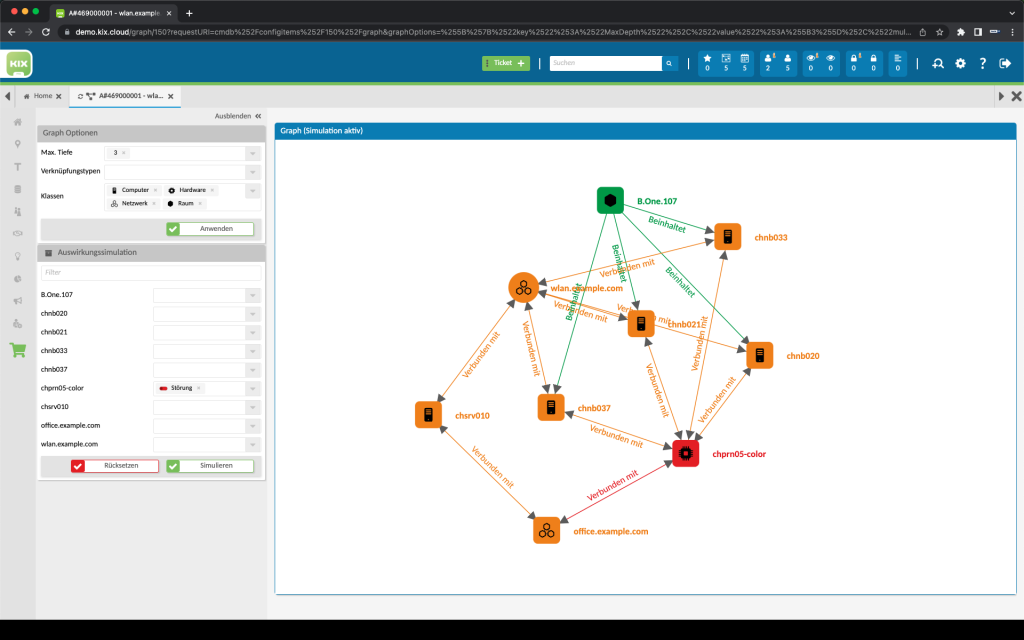

Der Einsatz eines auf Open Source basierendem IT-Service-Management-Systems (ITSM) in Kombination mit einem Informationssicherheitsmanagement (ISM) kann hier ein zusätzlichen Effekt auf die Sicherheit haben. Da so sämtliche IT-Service-Abläufe inklusive der Sicherheitsprozesse miteinander verzahnt und automatisiert sind, können verantwortliche IT-Mitarbeiter effizienter auf Bedrohungen reagieren. Hilfreich kann etwa eine Impact Analyse sein, die betroffene Systeme visuell dargestellt. Durch die Dokumentation haben auch später hinzugekommene Kollegen einen Überblick über alle Vorfälle und Gegenmaßnahmen. Auf einen offenen Quellcode setzt etwa das Open-Source-ITSM-System KIX.

Offenheit ausnutzen?

Bei Open Source können alle User den Quellcode einsehen, editieren und nach ihren eigenen Vorlieben anpassen. Und theoretisch besteht die die Möglichkeit, dass Hacker dies auszunutzen. In der Praxis ist das aber kaum möglich, weil die große Stärke von Open Source in der Teamarbeit liegt. IT-Profis, die die Software für ihre tägliche Arbeit nutzen, arbeiten in großen Communities und mit den Entwicklern zusammen. Schwachstellen und Sicherheitslücken werden so schnell erkannt und geschlossen.

Die Zahl der Cyberattacken wird vermutlich weiter zunehmen. Für Unternehmen, die ihr Sicherheitskonzept noch nicht überdacht haben, könnte Open Source ein hilfreicher Ansatz sein. Absolute Sicherheit wird es zwar nicht geben, aber zumindest die Hürden für Hacker können erhöht werden.

Kontakt

XXXXX

XXXXX